В этой статье, мы сегодня рассмотрим, как удалить самые распространенные ALC и CRP вирусы, которые появились буквально уже на каждом 3D стоке моделей, без использования каких-либо скриптов или плагинов, как предотвратить повторное заражение и как не стать жертвой мошенников фейковых антивирусных ПО.

Но для начала, что такое вирусы в среде 3Ds Max и откуда они взялись?

Первые упоминания о странных неудаляемых объектах, которые попадают в сцену появились в конце 2016 года. Тогда никто не понимал странное появление Helpers в сцене с названием "¡¡×ý × û" и "×þ×ü" и предполагалось, что это объекты неудачного импорта из Auto CAD или подобных программ.

Насколько известно свой путь ALC и CRP начали с китайских 3D стоков. Но никто не ожидал, что скачивая бесплатную модель, вы получаете такой вот "подарок".

Более массовый характер распространения ALC и CRP вирусы набрали к концу 2017 года, поскольку тогда еще не было какой-либо защиты, они без проблем попали на 3D стоки моделей. Собственно это и стало ключевым фактором распространения и глобальной проблемой. Ниже я напишу подробно про ALC вирус, поскольку CRP, очень похож на него.

Я помню, как работал в одной большой компании "V***O" (к сожалению я не могу написать ее название), на тот момент, я уже не плохо владел Maxscript и сделал для них не один десяток скриптов. Ко мне обратились несколько сотрудников, с просьбой посмотреть, почему не пропадают объекты, даже после создания новой сцены.

Попробовав разные варианты удаления при помощи Maxscript, мне случайно удалось вызвать ошибку скрипт-контроллера, в который как раз таки записывался вредоносный код. Я увидел в Listener (консоль Maxscript) большой объем обфусцированного текста, после тщательного анализа и обратной инженерии, мне удалось понять как работает этот код.

К моему удивлению, вредоносный скрипт пытался сам себя записать в папку автозагрузку скриптов, регистрировал callbacks и запускался при Merge, Open, X-Ref и других операций со сценой. Это означало, что даже, если удалить файлы из автозагрузки, при любом действии со сценой, код мог опять себя снова записать в файлы, а Helpers, которые не удаляются способствовали инициализации этого процесса.

Поведение мне напомнило типичного "вируса-червя", поэтому я и дал название worm.3dsmax.alc.clb.

В коде была заложена логика защиты для коммерческих моделей или сцен. Если не проходила проверка на подлинность, то ALC, мог изменять настройки сцены, материалы, удалять источники света и т.д. А в последних модификациях ALC3, могут вообще отправляться на C&C сервера ваши рендеры, и личная информация!

Хотя ALC был задуман как форма защиты коммерческих проектов сцен и моделей, из-за некорректной работы самого кода, могли быть сбои в работе 3Ds Max, не работать функция отмены (CTRL+Z), и возникать разного рода ошибки.

В коде ALC, нету конкретных строк, чтобы ломать функцию отмены (CTRL+Z), вызывать сбой при запуске, или тормозить работу 3Ds Max, - это все проблемы плохой адаптации кода.

Тем не менее, мы имеем скрипт, который сам распространяется между сценами, может вызвать аварийное закрытие 3Ds Max, ломать некоторые функции как CTRL+Z, что-либо менять в сцене, ухудшать производительность и прерывать рабочий процесс, поэтому его правильно называть - вирус!

Поскольку это обычный скрипт, который выполняется в среде 3Ds Max ни один Антивирус не может обнаружить эти вирусы. Их можно удалить вручную или специальными скриптами на подобии Prune Scene.

Не важно с какой целью или намерениями он создавался, по факту мы имеем только одни неприятности и пытаться игнорировать эту проблему нельзя. Я рекомендую поделиться этой статьёй, чтобы каждый знал о том, как защитить свою работу!

Схема распространиения ALC и CRP

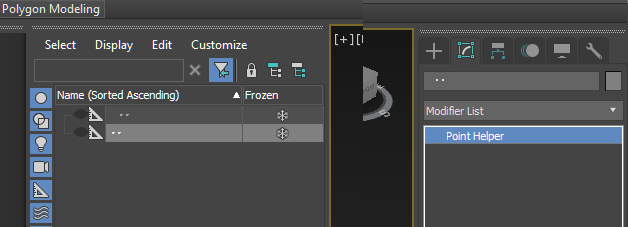

Итак, как выше было написано, ALC вирус попадает в сцену под видом Helpers, в которых записан в Scale скрипт-контроллер. 3Ds Max устроен таким образом, что при открытии сцены, выполняются все скрипт-контроллеры. Таким образом происходит выполнение вредоносного кода.

Далее, скрипт записывает свой код в скрытые файлы в папку автозагрузки скриптов:

vrdematcleanbeta.mse

vrdematcleanbeta.msex

Также создаются, так называемые callbacks, и в них также записывается код из скрипт-контроллера и выполняется при Open, Merge, X-Ref.

Теперь представим, как это все работает в совокупности: При запуске 3Ds Max, выполняются скрипты из папки автозагрузки, которые создают Helpers и записываются в callbacks. Данные вспомогательные объекты удалить невозможно и они легко мигрируют между сценами.

При каждом Open, Merge, X-Ref, также создаются Helpers и происходит запись в автозагрузку, после чего сцена автоматически сохраняется. При открытии сцены с Helpers, выполняются все те же действия: запись в автозагрузку, создание callbacks, автоматическое сохранение.

Таким образом, если вы даже удалите файлы из автозагрузки, и каким то образом удалите Helpers, все равно выполнится callback, который запустить весь процесс заново!

Для CRP вируса, схема такая же самая, за исключением того, что он записывается не в скрипт-контроллер, а в Persistent глобальную переменную, которая сохраняется вместе со сценой и выполняется при запуске сцены. И делает инъекции вредоносного кода в скрипты автозагрузки.

Как удалить вирусы ALC и CRP вручную

Удаление скрытых файлов из папки автозагрузки поможет избежать запуска вредоносного кода при старте программы 3Ds Max. Удаление также помогает, если после заражения у вас не запускается 3Ds Max или происходит аварийное закрытие программы!

Закройте 3Ds Max. Перейдите в следующие папки:

C:/Program Files/Autodesk/3Ds Max xxxx/scripts/Startup

Примечание!

Красным цветом обозначены имя пользователя и версия, которые могут у вас отличаться.

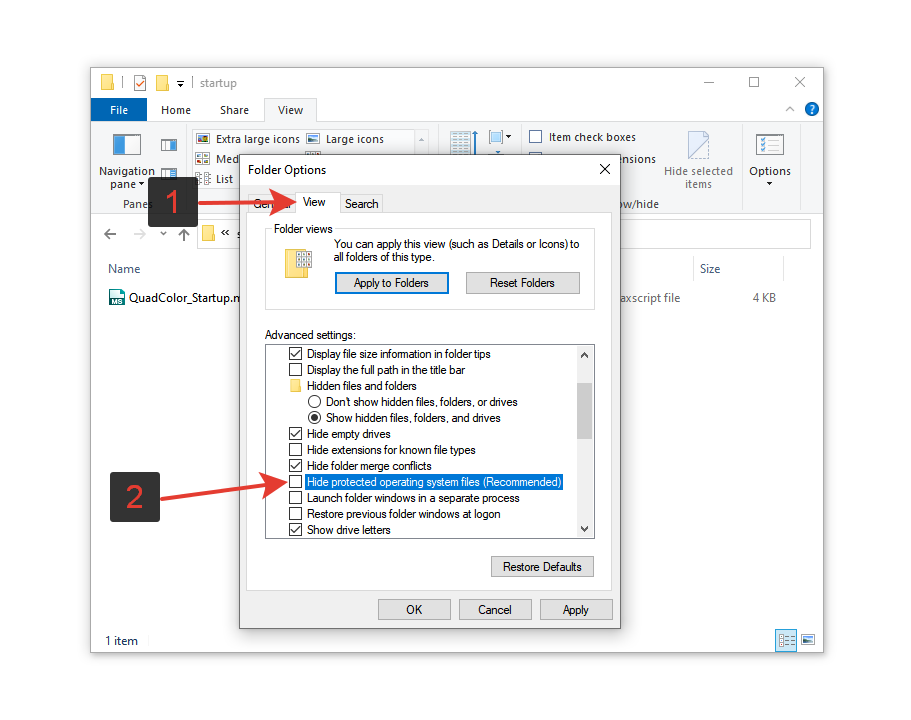

Далее, необходимо отобразить скрытые системные файлы. Для этого перейдите во вкладку View, нажмите Options.

В открывшемся окне перейдите во вкладку View и отключите Hide protected operating system files (Recommended).

Следующие файлы говорят о наличии вируса:

Удалите все скрытые файлы из этих папок!

Примечание!

Если, вы не уверены, что делаете правильно и боитесь испортить рабочий процесс, скачайте и установите Prune Scene.

Prune Scene - поможет исправить последствия заражения и сделает всю необходимую работу за вас!

Проверьте каждый скрипт из этих папок на наличие инъекций вредоносного кода. Откройте файл при помощи текстового редактора Notepad, если в поиске по файлу не находит "CRP_AScript", значит файл чистый.

Если найдёте "CRP_AScript", необходимо удалить эту часть кода, от строки, в который была найдена фраза и до конца файла. После чего сохранить файл.

Запустите 3Ds Max, вы больше не должны видеть скрытые Helpers или ощущать другие последствия вирусов.

Внимание!Скачать Prune Scene бесплатно

Стоит учитывать, что таким образом, вы удалили вирусы из вашего 3Ds Max! Но если вы откроете зараженную сцену, процесс начнется заново. Удалить вирусы из зараженных сцен невозможно без специальных скриптов антивирусов на подобии Prune Scene!

Простая защита от вирусов

Я думаю, многие читатели уже догадались, что необходимо запретить доступ на запись в папки автозагрузки скриптов.

Для этого для папок:

C:/Program Files/Autodesk/3Ds Max xxxx/scripts/Startup

Установите защиту от записи через свойства папки (Read Only).

Примечание!

Защита от записи поможет избежать проблем распространения вирусов. Но стоит учитывать, что некоторые скрипты теперь не смогут быть добавлены или модифицированы. К примеру, если у вас установлен MegaScans Bridge, вы вероятнее всего будете получать ошибку и не сможете его запустить.

Стоит относится с пониманием и ответственностью, к запрету на запись в эти папки!

Откройте при помощи текстового редактора файл:

Найдите следующие параметры и установите значение для них "0".

LoadSaveSceneScripts=0

LoadSavePersistentGlobals=0

Установите защиту от записи для файла 3dsMax.ini.

Примечание!

Установив защиту от записи для 3dsMax.ini и изменив описанные параметры, у вас могут в дальнейшем не сохраняться некоторые настройки 3Ds Max! А также у вас могут не отрабатывать Custom Attributes и некоторые контроллеры анимации.

Стоит понимать, на что может повлиять блокировка записи в файл настроек 3dsMax.ini!

Как было описано выше, вирусы могут записываться в callbacks и выполнять вредоносный код при Open, Merge, X-Ref файлов. Это означает, что если вы запустите сцену с вирусом, все последующие файлы, которые будут открыты будут подвергаться заражению, до тех пока открыта текущая сессия 3Ds Max.

Если вы не хотите терпеть неудобств связанными с невозможностью сохранить настройки или проблем со скриптами в автозапуске таких, как MegaScans или заражения файлов в текущей сессии, я рекомендую использовать специализированное ПО для отслеживания и удаления вирусов Prune Scene.

Осторожно мошенники!

В последнее время я наблюдаю, как все больше появляется разного рода "Антивирусов", которые помогают с очисткой скрипто-вирусов. Причем выпускают не только скрипты, а сторонние приложения (программы).

Доверчивые пользователи, скачивают с неизвестных ресурсов и непонятных брендов ПО, в котором скорее всего содержится троян или другой более серьезный компьютерный вирус.

Важно!

Никогда не качайте *.exe файлы и не запускайте их! Также это касается установки разных плагинов *.dlo, *.dlc, *.dll и т.д.

Не качайте ничего с китайских сайтов или непроверенных ресурсов!

Есть большой риск, что недобросовестные разработчики могли добавить туда вредоносный код!

На данный момент мне известны только несколько проверенных разработчиков это 3DGROUND Prune Scene (7 лет на рынке), SiNI Software Forensic (6 лет на рынке) и Autodesk Security Tools. Качать что-либо другое, я крайне не рекомендую!

3DGROUND Prune Scene - простой, бесплатный, легковесный скрипт с удобной установкой. Не нуждается в перезапуске 3Ds Max после установки. На данный момент имеет самое большое количество вирусных сигнатур. Есть защита папки startup от повторного заражения. Хорошо оптимизированные сигнатуры не вызывают подтормаживание 3Ds Max. Имеет супер функцию - поиск вирусов по файловой системе, без открытия самих файлов! Обновления выходят довольно часто, а если у вас есть лицензия, обновиться "по воздуху" можно нажав всего одну кнопку Update буквально за секунду.

Autodesk Security Tools - официальный антивирус от Autodesk, обновляется не так часто как хотелось бы. Довольно сложная установка через Windows Installer. Имеет меньше вирусных сигнатур по сравнению с аналогами. Код написан не оптимизированно и может вызывать подтормаживание 3Ds Max.

SiNI Software Forensic - полноценный плагин, который работает быстрее скриптов, но при этом имеет ряд недочетов. Довольно сложный в установке и понимании. Необходима перезагрузка 3Ds Max после установки или обновления. Есть зависимость от версий 3Ds Max. Обновления выходят не так часто. Имеет сложную систему лицензий. Нужно интернет-соединение, даже, если вы используете бесплатную версию. Имеет такое-же количество вирусных сигнатур как Autodesk Security Tools.

Используйте ПО указанного из этого списка и будьте бдительны!

Русский

Русский

{{comment.text}}